En un mundo cada vez más complejo y globalizado, en el que las tecnologías de la información y la comunicación (TIC) desempeñan un papel de suma importancia, hemos de ser conscientes de que la ciberseguridad necesariamente debe de ser gestionada. Máxime cuando la proliferación de ataques dirigidos y el robo de información sensible representan una realidad incontestable.

HYPATIA

Monitorización de amenazas

informáticas en las redes IT/OT

Control integral de la red informática para identificar acciones sospechosas.

Gestión de incidentes de seguridad para minimizar el impacto de forma rápida.

Búsqueda de amenazas sobre los activos (servidores, ordena- dores, aplicaciones, bases de datos, web...), por medio de diferentes técnicas de cribado y análisis de los eventos recibidos.

Prevención de ataques de red mediante la identificación de vulnerabilidades.

Estudio detallado del tráfico interno de una red en busca de movimientos laterales, usuarios maliciosos...

Escaneo de todo tipo de redes IT / OT.

Observamos y comprobamos el cumplimiento de los principales marcos de seguridad IT / OT (ISO, NIST, PCI, NERC CIP...)

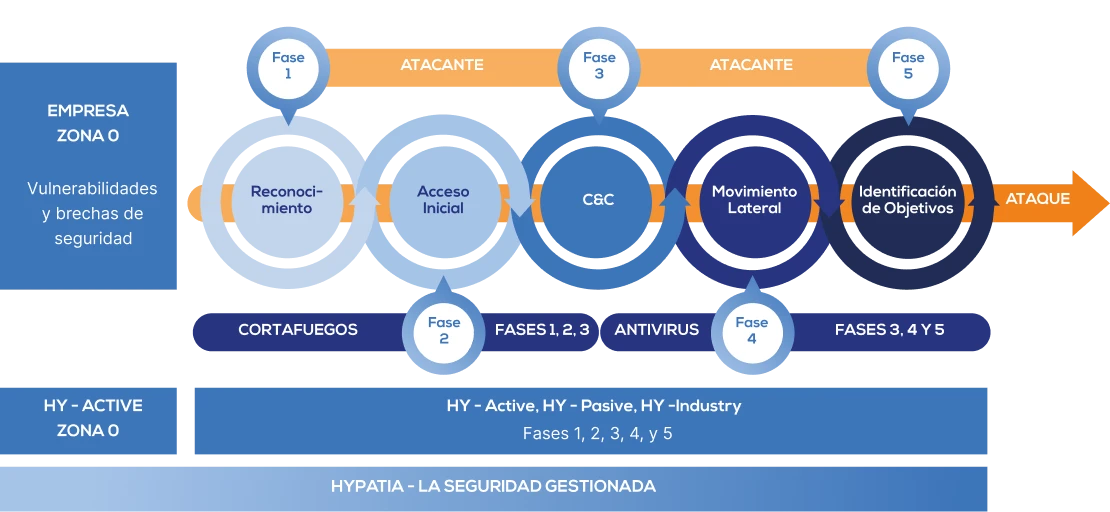

Ciclo de la amenaza informática

CENTINEL

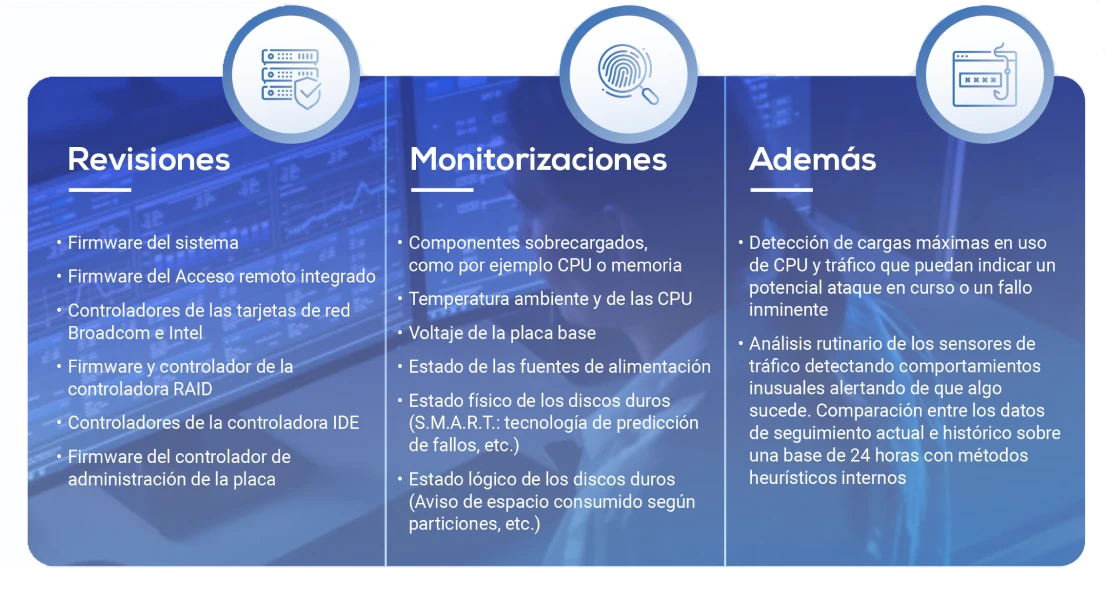

Monitorización de infraestructuras TIC

Triángulo de la Cibersegurida

Servicios y productos CSEC

- Arquitectura de sistemas

- Auditoria de código TIC

- Auditoria forense

- Auditoria técnica de seguridad

- Certificación normativa

- Control de acceso y autenticación

- Copias de seguridad (local y nube)

- DNS as a service

- DRAAS

- Planes de formación en ciberseguridad

- IAAS VDI

- Pentesting

- Phishing

- Plan de contingencia y continuidad

- Plan de director de seguridad

- Prevención de fuga de información

- Protección end point

- Protección perimetral

- Proxy as a service

- Sistema de filtrado de correo

- Red team

- Blue team

- Waf